Windows Process Director

Cartão de pontuação de ameaças

EnigmaSoft Threat Scorecard

Os EnigmaSoft Threat Scorecards são relatórios de avaliação para diferentes ameaças de malware que foram coletadas e analisadas por nossa equipe de pesquisa. Os Scorecards de Ameaças da EnigmaSoft avaliam e classificam as ameaças usando várias métricas, incluindo fatores de risco reais e potenciais, tendências, frequência, prevalência e persistência. Os Scorecards de Ameaças da EnigmaSoft são atualizados regularmente com base em nossos dados e métricas de pesquisa e são úteis para uma ampla gama de usuários de computador, desde usuários finais que buscam soluções para remover malware de seus sistemas até especialistas em segurança que analisam ameaças.

Os Scorecards de Ameaças da EnigmaSoft exibem uma variedade de informações úteis, incluindo:

Classificação: A classificação de uma ameaça específica no banco de dados de ameaças da EnigmaSoft.

Nível de gravidade: O nível de gravidade determinado de um objeto, representado numericamente, com base em nosso processo de modelagem de risco e pesquisa, conforme explicado em nossos Critérios de Avaliação de Ameaças .

Computadores infectados: O número de casos confirmados e suspeitos de uma determinada ameaça detectada em computadores infectados conforme relatado pelo SpyHunter.

Consulte também Critérios de Avaliação de Ameaças .

| Classificação: | 12,068 |

| Nível da Ameaça: | 20 % (Normal) |

| Computadores infectados: | 5,194 |

| Visto pela Primeira Vez: | March 21, 2012 |

| Visto pela Última Vez: | August 8, 2023 |

| SO (s) Afetados: | Windows |

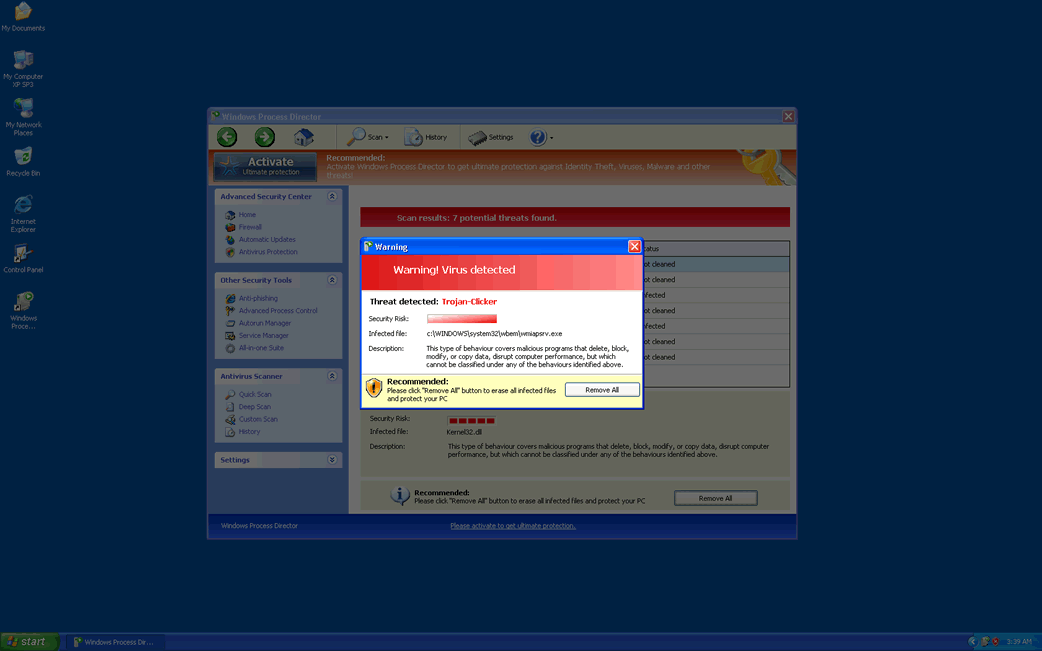

O Windows Process Director é um dos muitos falsos programas anti-spyware pertencentes à família de malware FakeVimes. Embora esses aplicativos anti-spyware desonestos venham atuando desde 2009, um lote grande de clones do Windows Process Director foi lançado no início de 2012, com nomes como Virus Melt, Presto TuneUp, Fast Antivirus 2009, Extra Antivirus, Windows Security Suite, Smart Virus Eliminator, Packed.Generic.245, Volcano Security Suite, Windows Enterprise Suite, Enterprise Suite, Additional Guard, PC Live Guard, Live PC Care, Live Enterprise Suite, Security Antivirus, My Security Wall, CleanUp Antivirus, Smart Security, Windows Protection Suite, Windows Work Catalyst.

Não há nenhuma diferença entre os modernos clones do Windows Process Director e as versões iniciais da família FakeVimes de malware. O mais novo lote de clones tende a ser acompanhado por um componente rootkit que torna muito mais difícil do que o normal a deteção do Windows Process Director. Embora os aplicativos de segurança desonestos da família FakeVimes tendam a usar nomes de arquivos composto por três caracteres aleatórios, o Windows Process Director e seu mais novo lote de clones usam nomes de arquivos compostos por três caracteres aleatórios precedidos pela seqüência de caracteres "protetor-" ou "inspetor-". Além dessas diferenças superficiais, o Windows Process Director não é diferente da maioria dos falsos aplicativos de segurança que se encontra on-line. Assim como com a maioria dos programas de segurança desonestos, os analistas de segurança do ESG recomendam lidar com uma infecção pelo Windows Process Director com a ajuda de uma ferramenta anti-malware confiável, neste caso, com tecnologia anti-rootkit.

Índice

Noções Básicas Sobre Como Funciona o Esquema Usado pelo Windows Process Director

O esquema usado pelo Windows Process Director é bastante antigo e já ERROR: missing parameters.existia, de uma forma ou de outra, mesmo antes do advento da era da Internet. Basicamente, os criminosos tiram proveito da falta de conhecimento dos usuários de computador sobre segurança do computador, a fim de fazê-los acreditar que os sistema dos seus computadores estão severamente infectados. Então, eles anunciam o Windows Process Director como uma solução para o problema inexistente no computador da vítima. Como o Windows Process Director é a causa dos problemas no computador infectado, pagar por esse falso programa de segurança definitivamente não é uma boa idéia.

Algumas maneiras pelas quais o Windows Process Director tenta convencer os usuários de PC a comprar a sua inútil "versão completa" incluem exibir grandes quantidades de falsos alertas de segurança, uma falsa digitalização do sistema na inicialização e constantes direcionamentos para o site do Windows Process Director. É importante ignorar todas as afirmações feitas pelo Windows Process Director, especialmente aquelas que têm a ver com a segurança do computador. Como a maioria dos programas anti-spyware desonestos vêm de falsos digitalizadores de malware oferecidos on-line, é aconselhável sempre utilizar os serviços de respeitados fabricantes de softwares (ao invés de ir atrás de propagandas suspeitas).

Windows Process Director Vídeo

Dica: Ligue o som e assistir o vídeo em modo de tela cheia.

Detalhes Sobre os Arquivos do Sistema

| # | Nome do arquivo |

Detecções

Detecções: O número de casos confirmados e suspeitos de uma determinada ameaça detectada nos computadores infectados conforme relatado pelo SpyHunter.

|

|---|---|---|

| 1. | %AppData%\Protector-[RANDOM 3 CHARACTERS].exe | |

| 2. | %AppData%\NPSWF32.dll | |

| 3. | %AppData%\result.db | |

| 4. | %CommonStartMenu%\Programs\Windows Process Director.lnk | |

| 5. | %Desktop%\Windows Process Director.lnk |

Detalhes sobre o Registro

URLs

Windows Process Director pode chamar os seguintes URLs:

| installcurrentoverlythefile.vip |