ਜ਼ਹਿਰ Ivy

ਪੋਇਜ਼ਨ ਆਈਵੀ ਬੈਕਡੋਰ ਨੂੰ ਇਸ ਲਈ ਨਾਮ ਦਿੱਤਾ ਗਿਆ ਹੈ ਕਿਉਂਕਿ ਜ਼ਹਿਰ ਆਈਵੀ ਬੈਕਡੋਰ ਲਾਗ ਵਾਲੇ ਕੰਪਿਊਟਰ ਵਿੱਚ ਇੱਕ ਬੈਕਡੋਰ ਬਣਾਉਂਦਾ ਹੈ। ਜ਼ਹਿਰ ਆਈਵੀ ਬੈਕਡੋਰ ਹੈਕਰਾਂ ਨੂੰ ਉਨ੍ਹਾਂ ਦੇ ਪੀੜਤ ਸਿਸਟਮ ਤੱਕ ਪਹੁੰਚ ਪ੍ਰਾਪਤ ਕਰਨ ਵਿੱਚ ਮਦਦ ਕਰਦਾ ਹੈ। ਪੋਇਜ਼ਨ ਆਈਵੀ ਬੈਕਡੋਰ ਨੇ ਉਦੋਂ ਬਦਨਾਮੀ ਪ੍ਰਾਪਤ ਕੀਤੀ ਜਦੋਂ ਪੋਇਜ਼ਨ ਆਈਵੀ ਬੈਕਡੋਰ ਨੂੰ RSA ਵਿੱਚ ਹੈਕ ਕਰਨ ਲਈ ਵਰਤਿਆ ਗਿਆ ਸੀ। ਜ਼ਹਿਰ ਆਈਵੀ ਬੈਕਡੋਰ ਨੂੰ ਇੱਕ ਜ਼ੀਰੋ-ਦਿਨ ਐਕਸਲ ਸ਼ੋਸ਼ਣ ਵਿੱਚ ਸ਼ਾਮਲ ਕੀਤਾ ਗਿਆ ਸੀ ਜੋ ਕਿ .xls ਫਾਰਮੈਟ ਵਿੱਚ ਇੱਕ ਅਟੈਚਮੈਂਟ ਵਾਲੀ ਇੱਕ ਬਹੁਤ ਹੀ ਸਧਾਰਨ ਈਮੇਲ ਵਿੱਚ ਭੇਜਿਆ ਗਿਆ ਸੀ। ਇਹ ਮਾਲਵੇਅਰ ਖ਼ਤਰਾ ਸਰਗਰਮੀ ਨਾਲ ਅੱਪਡੇਟ ਅਤੇ ਵਿਕਸਿਤ ਕੀਤਾ ਗਿਆ ਹੈ। ਪੋਇਜ਼ਨ ਆਈਵੀ ਬੈਕਡੋਰ ਇੱਕ ਗ੍ਰਾਫਿਕਲ ਇੰਟਰਫੇਸ ਦੀ ਵਰਤੋਂ ਕਰਦਾ ਹੈ ਜੋ ਇੱਕ ਤਜਰਬੇਕਾਰ ਹੈਕਰ ਲਈ ਜ਼ਹਿਰ ਆਈਵੀ ਬੈਕਡੋਰ ਨੂੰ ਆਦਰਸ਼ ਬਣਾਉਂਦਾ ਹੈ। ESG ਸੁਰੱਖਿਆ ਖੋਜਕਰਤਾਵਾਂ ਨੇ ਇੱਕ ਅਪ-ਟੂ-ਡੇਟ ਐਂਟੀ-ਮਾਲਵੇਅਰ ਪ੍ਰੋਗਰਾਮ ਦੇ ਨਾਲ ਜ਼ਹਿਰ ਆਈਵੀ ਬੈਕਡੋਰ ਨੂੰ ਹਟਾਉਣ ਦੀ ਜ਼ੋਰਦਾਰ ਸਿਫਾਰਸ਼ ਕੀਤੀ ਹੈ।

ਵਿਸ਼ਾ - ਸੂਚੀ

ਇੱਕ ਹੈਕਰ ਜ਼ਹਿਰ ਆਈਵੀ ਬੈਕਡੋਰ ਦੀ ਵਰਤੋਂ ਕਿਵੇਂ ਕਰ ਸਕਦਾ ਹੈ

ਜ਼ਹਿਰ ਆਈਵੀ ਬੈਕਡੋਰ ਬਹੁਤ ਖ਼ਤਰਨਾਕ ਹੈ ਕਿਉਂਕਿ ਇਹ ਹੈਕਰ ਨੂੰ ਲਾਗ ਵਾਲੇ ਕੰਪਿਊਟਰ 'ਤੇ ਲਗਭਗ ਪੂਰਾ ਕੰਟਰੋਲ ਦਿੰਦਾ ਹੈ। ਪੋਇਜ਼ਨ ਆਈਵੀ ਦੇ ਗ੍ਰਾਫਿਕਲ ਯੂਜ਼ਰ ਇੰਟਰਫੇਸ ਦੇ ਕਾਰਨ ਇਹ ਨਿਯੰਤਰਣ ਪ੍ਰਬੰਧਨ ਕਰਨਾ ਵੀ ਆਸਾਨ ਹੈ। ਹੇਠਾਂ, ਈਐਸਜੀ ਸੁਰੱਖਿਆ ਖੋਜਕਰਤਾਵਾਂ ਨੇ ਜ਼ਹਿਰ ਆਈਵੀ ਬੈਕਡੋਰ ਲਈ ਕੁਝ ਆਮ ਵਰਤੋਂ ਸੂਚੀਬੱਧ ਕੀਤੀਆਂ ਹਨ:

- ਹੈਕਰ ਲਾਗ ਵਾਲੇ ਕੰਪਿਊਟਰ 'ਤੇ ਕਿਸੇ ਵੀ ਫਾਈਲ ਦਾ ਨਾਮ ਬਦਲਣ, ਮਿਟਾਉਣ ਜਾਂ ਚਲਾਉਣ ਲਈ ਜ਼ਹਿਰ ਆਈਵੀ ਬੈਕਡੋਰ ਦੀ ਵਰਤੋਂ ਕਰ ਸਕਦੇ ਹਨ। ਇੱਕ ਹੈਕਰ ਪੀੜਤ ਦੇ ਕੰਪਿਊਟਰ ਤੋਂ ਕਿਸੇ ਵੀ ਫਾਈਲ ਨੂੰ ਅੱਪਲੋਡ ਜਾਂ ਡਾਊਨਲੋਡ ਕਰਨ ਲਈ ਜ਼ਹਿਰ ਆਈਵੀ ਬੈਕਡੋਰ ਦੀ ਵਰਤੋਂ ਵੀ ਕਰ ਸਕਦਾ ਹੈ। ਇਹ ਦੂਜੀ ਵਿਸ਼ੇਸ਼ਤਾ ਆਮ ਤੌਰ 'ਤੇ ਲਾਗ ਵਾਲੇ ਕੰਪਿਊਟਰ 'ਤੇ ਵਾਧੂ ਮਾਲਵੇਅਰ ਨੂੰ ਸਥਾਪਤ ਕਰਨ ਲਈ ਵਰਤੀ ਜਾਂਦੀ ਹੈ, ਜਿਵੇਂ ਕਿ ਇੱਕ ਬੋਟ ਸੌਫਟਵੇਅਰ, ਇੱਕ ਰੂਟਕਿੱਟ ਜਾਂ ਇੱਕ ਔਬਫਸਕੇਟਰ, ਜ਼ਹਿਰ ਆਈਵੀ ਬੈਕਡੋਰ ਦੀ ਖੋਜ ਨੂੰ ਸਮੱਸਿਆ ਵਾਲਾ ਬਣਾਉਣ ਲਈ।

- ਵਿੰਡੋਜ਼ ਰਜਿਸਟਰੀ ਅਤੇ ਸਿਸਟਮ ਸੈਟਿੰਗਾਂ ਨੂੰ ਦੇਖਣ ਅਤੇ ਸੰਪਾਦਿਤ ਕਰਨ ਲਈ ਹੈਕਰ ਜ਼ਹਿਰ ਆਈਵੀ ਬੈਕਡੋਰ ਦੀ ਵਰਤੋਂ ਕਰ ਸਕਦੇ ਹਨ। ਇਸਦੀ ਵਰਤੋਂ ਕਿਸੇ ਲਾਗ ਵਾਲੇ ਕੰਪਿਊਟਰ ਨੂੰ ਨਾ ਪੂਰਾ ਹੋਣ ਵਾਲਾ ਨੁਕਸਾਨ ਪਹੁੰਚਾਉਣ ਲਈ ਜਾਂ ਕਿਸੇ ਵੀ ਤਰ੍ਹਾਂ ਦੀ ਖਤਰਨਾਕ ਕਾਰਵਾਈਆਂ ਕਰਨ ਲਈ ਕੀਤੀ ਜਾ ਸਕਦੀ ਹੈ।

- ਪੋਇਜ਼ਨ ਆਈਵੀ ਬੈਕਡੋਰ ਦੀ ਵਰਤੋਂ ਕਰਨ ਵਾਲਾ ਹੈਕਰ ਆਪਣੀ ਮਰਜ਼ੀ ਨਾਲ ਫਾਈਲ ਪ੍ਰਕਿਰਿਆਵਾਂ ਅਤੇ ਸੇਵਾਵਾਂ ਨੂੰ ਦੇਖ ਸਕਦਾ ਹੈ, ਸ਼ੁਰੂ ਕਰ ਸਕਦਾ ਹੈ ਅਤੇ ਬੰਦ ਕਰ ਸਕਦਾ ਹੈ।

- ਜ਼ਹਿਰ ਆਈਵੀ ਬੈਕਡੋਰ ਦੀ ਵਰਤੋਂ ਕਰਨ ਵਾਲਾ ਹੈਕਰ ਸਾਰੇ ਨੈਟਵਰਕ ਕਨੈਕਸ਼ਨਾਂ ਜਾਂ ਇੰਟਰਨੈਟ ਟ੍ਰੈਫਿਕ ਦੀ ਨਿਗਰਾਨੀ ਜਾਂ ਸਮਾਪਤ ਕਰ ਸਕਦਾ ਹੈ।

- ਪੋਇਜ਼ਨ ਆਈਵੀ ਬੈਕਡੋਰ ਦੀ ਵਰਤੋਂ ਸੰਕਰਮਿਤ ਕੰਪਿਊਟਰ 'ਤੇ ਸਥਾਪਿਤ ਸਾਰੇ ਡਿਵਾਈਸਾਂ ਨੂੰ ਦੇਖਣ ਲਈ ਕੀਤੀ ਜਾ ਸਕਦੀ ਹੈ ਅਤੇ ਇੱਥੋਂ ਤੱਕ ਕਿ ਕੁਝ ਮਾਮਲਿਆਂ ਵਿੱਚ ਉਹਨਾਂ ਨੂੰ ਰਿਮੋਟ ਤੋਂ ਅਯੋਗ ਜਾਂ ਕੰਟਰੋਲ ਕਰਨ ਲਈ ਵੀ ਵਰਤਿਆ ਜਾ ਸਕਦਾ ਹੈ।

ਪੋਇਜ਼ਨ ਆਈਵੀ ਬੈਕਡੋਰ ਦੇ ਕੁਝ ਸੰਸਕਰਣ ਹਨ ਜੋ ਨਿੱਜੀ ਜਾਣਕਾਰੀ ਚੋਰੀ ਕਰਨ ਲਈ ਅਨੁਕੂਲਿਤ ਕੀਤੇ ਗਏ ਹਨ। ਇਹ ਆਮ ਤੌਰ 'ਤੇ ਸਕ੍ਰੀਨਸ਼ੌਟਸ ਨੂੰ ਰਿਕਾਰਡ ਕਰਕੇ ਜਾਂ ਵੀਡੀਓ ਜਾਂ ਆਡੀਓ ਲੈਣ ਲਈ ਲਾਗ ਵਾਲੇ ਕੰਪਿਊਟਰ ਦੇ ਮਾਈਕ੍ਰੋਫ਼ੋਨ ਜਾਂ ਕੈਮਰੇ ਦੀ ਵਰਤੋਂ ਕਰਕੇ ਕੀਤਾ ਜਾਂਦਾ ਹੈ। ਇਹਨਾਂ ਰੂਪਾਂ ਵਿੱਚ ਅਕਸਰ ਇੱਕ ਕੀਲੌਗਰ ਸ਼ਾਮਲ ਹੁੰਦਾ ਹੈ ਅਤੇ ਪਾਸਵਰਡ ਅਤੇ ਹੋਰ ਸਮਾਨ ਜਾਣਕਾਰੀ ਤੱਕ ਪਹੁੰਚ ਕਰਨ ਦੀ ਕੋਸ਼ਿਸ਼ ਕਰੇਗਾ।

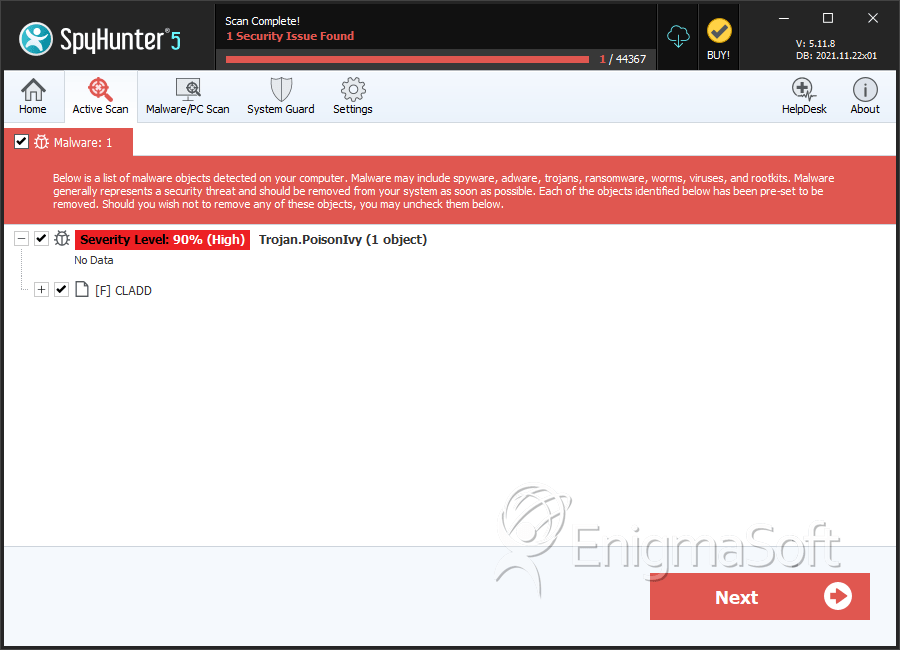

SpyHunter ਖੋਜਦਾ ਹੈ ਅਤੇ ਜ਼ਹਿਰ Ivy ਨੂੰ ਹਟਾ ਦਿੰਦਾ ਹੈ

ਫਾਇਲ ਸਿਸਟਮ ਵੇਰਵਾ

| # | ਫਾਈਲ ਦਾ ਨਾਮ | MD5 |

ਖੋਜਾਂ

ਖੋਜ: ਸਪਾਈਹੰਟਰ ਦੁਆਰਾ ਰਿਪੋਰਟ ਕੀਤੇ ਅਨੁਸਾਰ ਲਾਗ ਵਾਲੇ ਕੰਪਿਊਟਰਾਂ 'ਤੇ ਖੋਜੇ ਗਏ ਕਿਸੇ ਖਾਸ ਖਤਰੇ ਦੇ ਪੁਸ਼ਟੀ ਕੀਤੇ ਅਤੇ ਸ਼ੱਕੀ ਮਾਮਲਿਆਂ ਦੀ ਗਿਣਤੀ।

|

|---|---|---|---|

| 1. | CLADD | d228320c98c537130dd8c4ad99650d82 | 0 |