Emotet Malware používá americkou volební kampaň jako návnadu

Notoricky známé vozidlo pro distribuci malwaru Emotet je po dlouhé přestávce počátkem tohoto roku zpět v podnikání už něco málo přes dva měsíce. Předmětem jedné z nejnovějších vln e-mailů Emotet je „Team Blue Take Action" a to je také název škodlivé přílohy souboru.

Notoricky známé vozidlo pro distribuci malwaru Emotet je po dlouhé přestávce počátkem tohoto roku zpět v podnikání už něco málo přes dva měsíce. Předmětem jedné z nejnovějších vln e-mailů Emotet je „Team Blue Take Action" a to je také název škodlivé přílohy souboru.

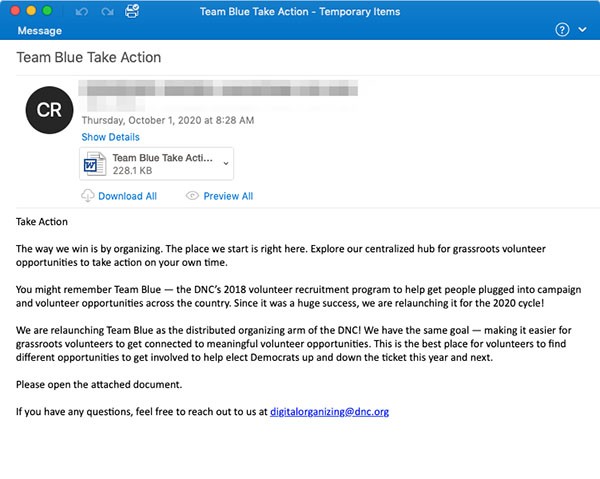

Tělo e-mailu obsahuje texty převzaté slovo za slovem ze stránek na webu Demokratického národního výboru. Jediným původním obsahem je řádek žádající čtenáře o otevření přílohy.

Příklad škodlivého e-mailu s přílohou infikovanou emotikony - Zdroj: Proofpoint.com

Soubor je textový dokument obsahující škodlivé makro. Pokud se příjemce pokusí otevřít, bude vyzván k povolení maker, pokud již nebyla makra dříve povolena. Jakmile je povoleno spuštění maker, Emotet bude stažen a infikuje zařízení. Zdá se, že tato kampaň Emotet nese Qbot „partner01" a The Trick jako další fázi užitečného zatížení.

Vědci z Proofpointu také pozorovali další řádky předmětů s odpovídajícími názvy souborů příloh použitých v aktuální kampani Emotet:

- Valanters 2020

- Detailní informace

- Seznam prací

- Dobrovolník

- Informace

Hlavním vektorem infekce pro Emotet byly vždy phishingové kampaně využívající aktuální témata dne. Takže vidět, jak kyberzločinci používají prezidentskou volební kampaň jako návnadu přímo po první debatě, by nemělo být překvapením, kromě toho, že Emotet dříve v phishingových kampaních nepoužíval politická témata.

Provozovatelé společnosti Emotet si od března do července 2020 udělali pětiměsíční přestávku. Od svého návratu je Emotet dominantním nástrojem pro distribuci malwaru . Tato zběsilá aktivita přilákala velkou pozornost komunity kybernetické bezpečnosti. Nejméně pět národních počítačových pohotovostních týmů z celého světa vydalo za poslední měsíce varování týkající se emotikony. Emotet nevykazuje v dohledné budoucnosti žádné známky zpomalení.