Kelihos.B

Cartão de pontuação de ameaças

EnigmaSoft Threat Scorecard

Os EnigmaSoft Threat Scorecards são relatórios de avaliação para diferentes ameaças de malware que foram coletadas e analisadas por nossa equipe de pesquisa. Os Scorecards de Ameaças da EnigmaSoft avaliam e classificam as ameaças usando várias métricas, incluindo fatores de risco reais e potenciais, tendências, frequência, prevalência e persistência. Os Scorecards de Ameaças da EnigmaSoft são atualizados regularmente com base em nossos dados e métricas de pesquisa e são úteis para uma ampla gama de usuários de computador, desde usuários finais que buscam soluções para remover malware de seus sistemas até especialistas em segurança que analisam ameaças.

Os Scorecards de Ameaças da EnigmaSoft exibem uma variedade de informações úteis, incluindo:

Classificação: A classificação de uma ameaça específica no banco de dados de ameaças da EnigmaSoft.

Nível de gravidade: O nível de gravidade determinado de um objeto, representado numericamente, com base em nosso processo de modelagem de risco e pesquisa, conforme explicado em nossos Critérios de Avaliação de Ameaças .

Computadores infectados: O número de casos confirmados e suspeitos de uma determinada ameaça detectada em computadores infectados conforme relatado pelo SpyHunter.

Consulte também Critérios de Avaliação de Ameaças .

| Nível da Ameaça: | 60 % (Médio) |

| Computadores infectados: | 827 |

| Visto pela Primeira Vez: | April 8, 2011 |

| SO (s) Afetados: | Windows |

O Trojan Kelihos.B é um Trojan backdoor que está intimamente ligado ao botnet Kelihos. Essa vasta rede de sistemas de computador infectados com variantes do Kelihos.B foi usada para enviar e-mail de spam, realizar ataques de negação de serviço distribuídos e continuar a distribuir o Kelihos.B e seu malware associado. O Kelihos.B, em particular, era frequentemente distribuído por redes sociais com a ajuda do worm Fifesock. O Kelihos.B pode ser utilizado para obter acesso a informações confidenciais no sistema do computador da vítima, instalar outro malware no computador da vítima e para integrar o sistema do computador infectado ao botnet Kelihos. Embora esse botnet tenha sido encerrado, sua versão mais recente, Kelihos.C ainda está ativa e infectando sistemas de computador. Se você suspeitar que o sistema do seu computador está infectado pelo Kelihos.B, os pesquisadores de malware do ESG aconselham fortemente a varredura de seus discos rígidos com uma ferramenta anti-malware forte.

Índice

Apesar das Ações da Polícia, o Kelihos.B Ainda está Ativo

A Kelihos.B atuava principalmente nos Estados Unidos e em partes da Europa Oriental. A maioria dos sistemas de computador infectados pelo Kelihos.B usa o sistema operacional Windows XP, embora o Kelihos.B tenha a capacidade de atacar outras versões do Windows e esteja presente em outros países ao redor do mundo. A infecção pelo Kelihos.B não é particularmente nova e manter seu software de segurança totalmente atualizado deve ajudar a prevenir uma infecção pelo Trojan Kelihos.B.

O Kelihos.B era usado por criminosos para criar Bitcoins, roubando informações confidenciais e forçando os sistemas de computador infectados a enviar spam. Os Bitcoins, uma moeda on-line anônima, são cultivados usando o poder do processador. Os criminosos podem forçar o sistema de computador da vítima a cultivar Bitcoins, criando uma receita enorme devido ao grande número de computadores infectados no botnet do Kelihos.B. Embora este botnet tenha sido retirado pela aplicação da lei, os criminosos já criaram um novo botnet correspondente à evolução do Trojan Kelihos.B, Kelihos.C.

No entanto, os sistemas de computador não estão protegidos contra o Trojan Kelihos.B, uma vez que essa infecção ainda está sendo distribuída pelo worm Fifesock e por meio de mensagens de e-mail de spam mal-intencionadas. Os pesquisadores de segurança do ESG consideram que todas as variantes do Trojan Kelihos.B são extremamente perigosas, não apenas para o sistema do computador da vítima, mas para o público em geral. Se você tiver motivos para suspeitar que foi exposto ao Trojan Kelihos.B, por meio de um worm de rede social ou abrindo um anexo de e-mail de spam não solicitado, medidas devem ser tomadas para verificar e desinfetar o sistema do seu computador.

Outros Nomes

15 fornecedores de segurança sinalizaram este arquivo como malicioso.

| Software antivírus | Detecção |

|---|---|

| AVG | Generic26.EJO |

| McAfee-GW-Edition | Heuristic.LooksLike.Win32.Suspicious.E |

| BitDefender | Trojan.Generic.KD.561483 |

| Kaspersky | Packed.Win32.Krap.is |

| NOD32 | a variant of Win32/Kryptik.ACID |

| CAT-QuickHeal | Backdoor.Bredolab.zji |

| AVG | Cryptic.DQC |

| AntiVir | TR/Agent.ghs |

| DrWeb | BackDoor.Slym.24 |

| BitDefender | Gen:Variant.Kazy.31534 |

| Kaspersky | Trojan.Win32.Jorik.Hlux.do |

| Avast | Win32:MalOb-GZ [Cryp] |

| F-Prot | W32/FakeAlert.QS.gen!Eldorado |

| NOD32 | a variant of Win32/Kryptik.SKS |

| CAT-QuickHeal | Trojan.Jorik.Hlux.do |

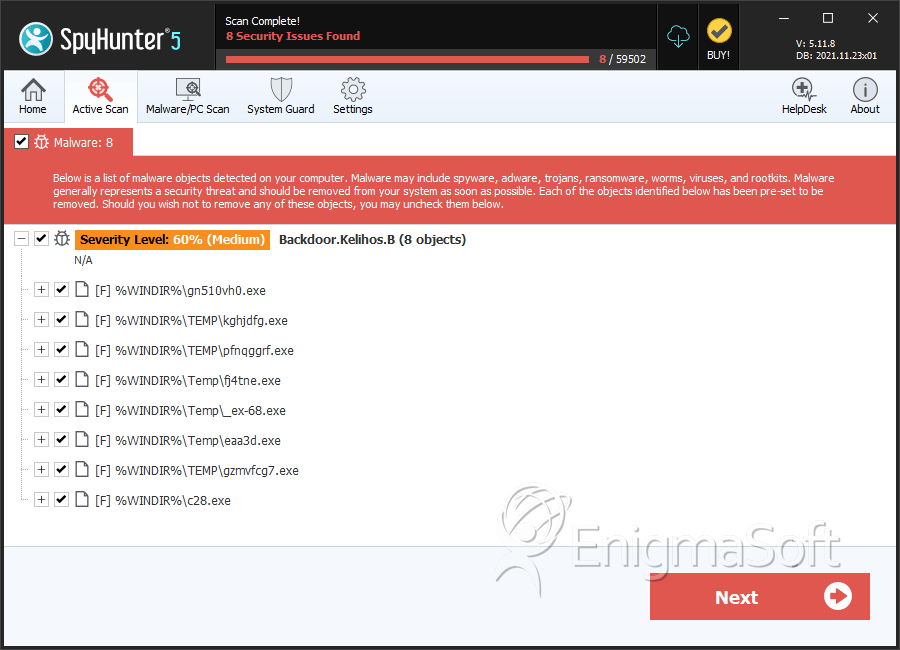

SpyHunter detecta e remove Kelihos.B

Detalhes Sobre os Arquivos do Sistema

| # | Nome do arquivo | MD5 |

Detecções

Detecções: O número de casos confirmados e suspeitos de uma determinada ameaça detectada nos computadores infectados conforme relatado pelo SpyHunter.

|

|---|---|---|---|

| 1. | _ex-68.exe | 37ce54c1c1d41d5b34971e63bf231490 | 135 |

| 2. | _ex-68.exe | 6c0c7eacb8c6cf6f0a4588ae563e0c3e | 52 |

| 3. | _ex-68.exe | b941c09d9c186c8d47bc66d2c762b4ae | 42 |

| 4. | _ex-68.exe | 78b325da9bd26e51134a4c3998c9b836 | 19 |

| 5. | _ex-68.exe | ba3209d569be2efcf58076cc1d4029ee | 16 |

| 6. | gn510vh0.exe | b8c6e52cf44b86472bcdb1e3db315603 | 16 |

| 7. | _ex-68.exe | edf6711006a55165667ada409e619aee | 13 |

| 8. | _ex-68.exe | 29bfbf89116e9db7d8f292155067bc19 | 11 |

| 9. | _ex-68.exe | a47af1517b12a4420635b5dfa5ff1dd3 | 9 |

| 10. | _ex-68.exe | 51edf54a63f728eca9c1b0f9052a9da3 | 9 |

| 11. | fj4tne.exe | 0df59a7ff7dacdc723204fdfb0e156d7 | 8 |

| 12. | _ex-68.exe | e2615255eea4540f900d59ddb598333c | 6 |

| 13. | _ex-68.exe | 6ebc0fb30bc822a487c0bbb4890a9647 | 5 |

| 14. | _ex-68.exe | 78fa201f5eee233dfba3d4f31da5e7ce | 4 |

| 15. | _ex-68.exe | 9b568a2d86893b24366541c5101cb9d7 | 4 |

| 16. | _ex-68.exe | 0051109524bd731fc0564fbf2608ba14 | 4 |

| 17. | _ex-68.exe | 79c282e2312c0fc1bdbc6a2869a62dd8 | 4 |

| 18. | _ex-68.exe | 01933212f1ad378d0470c50eaf87494f | 3 |

| 19. | _ex-68.exe | a902a6dbf66684e21397b125b75f48d2 | 3 |

| 20. | _ex-68.exe | e111f92a3fd72ecbde4ecd93de4bccff | 2 |

| 21. | _ex-68.exe | 64079ba6011f712dda30275a20850a66 | 2 |

| 22. | _ex-68.exe | 1cf0b48d6b750b06b97136119913cd60 | 2 |

| 23. | _ex-68.exe | 30234dfdb989ab387a0791b44ae478de | 2 |

| 24. | c28.exe | f62590fb8659a37d982ee0853ab36e8e | 2 |

| 25. | cy2o4e1.exe | a28262b8150f0d62b409771966fd76ef | 2 |

| 26. | e2y5die.exe | ad628840539497aa76f0607aca4a533f | 2 |

| 27. | _ex-68.exe | 6078096f36f504bdc2b6dc6ec3814743 | 1 |

| 28. | _ex-68.exe | 1b9d373601de9527d488977bcda90eb3 | 1 |