Don't Allow Your Device to Get Cryptojacked

加密货币挖掘已成为现代世界的永久固定设施,使所有那些认为它只不过是一种短暂的时尚的人沉默。然而,这意味着它也引起了社会中更令人讨厌的部分的注意,导致网络安全社区称之为密码劫持的出现和随后的传播。从广义上讲,这是使用受感染机器的硬件资源来生成(挖掘)特定加密货币而不知道设备的所有者。

加密货币挖掘已成为现代世界的永久固定设施,使所有那些认为它只不过是一种短暂的时尚的人沉默。然而,这意味着它也引起了社会中更令人讨厌的部分的注意,导致网络安全社区称之为密码劫持的出现和随后的传播。从广义上讲,这是使用受感染机器的硬件资源来生成(挖掘)特定加密货币而不知道设备的所有者。

Cryptojacking可以分为两个特定的类别 - 基于浏览器的加密攻击和恶意软件加密,它们有一些明显的差异。正如其名称所暗示的恶意软件加密是通过恶意软件完成的,该软件渗入受害者的机器,然后使用中央处理单元(CPU)的能力进行挖掘。另一方面,基于浏览器的加密攻击看到网络犯罪分子破坏了网站或网络服务器,然后注入了加密脚本。这种策略可以用来妥协甚至合法的网站。也可以将脚本插入在线广告而不是网站。

根据2018年的"IBM X-Force威胁情报指数",由于其一些固有的特征,加密劫持在威胁行为者中的吸引力越来越大 。与勒索软件或银行特洛伊木马不同,加密劫持提供了一种更简单的方式来获取对受感染机器的访问,因为它减少了相关方的数量。即使是最复杂的勒索软件威胁仍然依赖于受影响的用户愿意进行所需的支付以换取其文件的潜在解密。然而,在加密劫持的情况下,犯罪分子不必与受害者互动并且不依赖受害者的行动,而攻击的简单性甚至不允许那些技术娴熟的个人以相对成功的方式执行它。

目录

基于浏览器的Cryptomining在场景中的爆炸

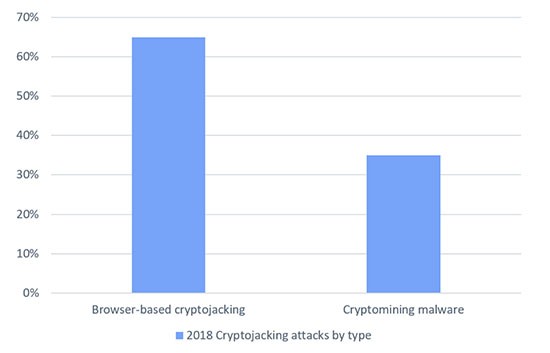

网络安全专家认识到两种不同类型的恶意加密货币挖掘 - 基于浏览器的加密劫持和恶意软件加密。 IBM的报告清楚地表明,与恶意软件挖掘相比,2018年基于浏览器的加密攻击毫无疑问是更广泛的攻击形式,几乎是检测到的实例的两倍。

资料来源:IBM X-Force

有几个因素可以解释这种浏览器加密劫持的最初激增。它更容易执行,因为它不涉及使用恶意软件或需要维护僵尸网络。此外,通过仅感染一个Web服务器来部署挖掘脚本,网络犯罪分子可能会访问服务器上托管的站点的所有访问者。组织还发现这种类型的加密攻击更难以防御,因为它发生在非附属服务器之外的控制之外.

恶意软件Cryptomining正在崛起

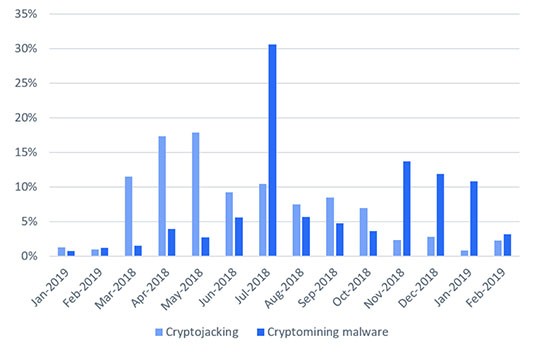

IBM的2019年数据显示,在今年年初,网络犯罪分子的偏好似乎已经发生了相当大的转变,导致了恶意软件加密攻击的回归。

资料来源:IBM X-Force

虽然可能很难确定逆转趋势的确切原因,但可以相信,更广泛的加密货币气候影响了威胁行为者的行为。例如,与使用恶意软件感染设备并直接控制其硬件资源相比,几种显着加密货币价值的急剧下降使得浏览器内加密劫持的利润更低,更耗时。

导致基于浏览器的加密攻击减少的另一个因素可能是关闭Coinhive ,这项服务允许网站使用访问者的计算机来挖掘加密货币。 Coinhive远不是这种服务的唯一提供者,但是技术能力较弱的威胁演员可能会发现很难转换到另一个用于他们的加密攻击。

防御两种类型的加密劫持

组织和个人用户都必须准备好采取行动并减轻任何类型的加密攻击的影响。将硬件转移到为其他人挖掘硬币并且不执行其预期任务可能会导致重大损失。及时了解这些攻击中使用的交付方法和挖掘脚本的趋势,可以帮助加快检测任何加密尝试和实施适当的对策。

Don’t Allow Your Device to Get Cryptojacked视频

提示:把你的声音并观察在全屏模式下的视频。