Client Maximus

Cartão de pontuação de ameaças

EnigmaSoft Threat Scorecard

Os EnigmaSoft Threat Scorecards são relatórios de avaliação para diferentes ameaças de malware que foram coletadas e analisadas por nossa equipe de pesquisa. Os Scorecards de Ameaças da EnigmaSoft avaliam e classificam as ameaças usando várias métricas, incluindo fatores de risco reais e potenciais, tendências, frequência, prevalência e persistência. Os Scorecards de Ameaças da EnigmaSoft são atualizados regularmente com base em nossos dados e métricas de pesquisa e são úteis para uma ampla gama de usuários de computador, desde usuários finais que buscam soluções para remover malware de seus sistemas até especialistas em segurança que analisam ameaças.

Os Scorecards de Ameaças da EnigmaSoft exibem uma variedade de informações úteis, incluindo:

Classificação: A classificação de uma ameaça específica no banco de dados de ameaças da EnigmaSoft.

Nível de gravidade: O nível de gravidade determinado de um objeto, representado numericamente, com base em nosso processo de modelagem de risco e pesquisa, conforme explicado em nossos Critérios de Avaliação de Ameaças .

Computadores infectados: O número de casos confirmados e suspeitos de uma determinada ameaça detectada em computadores infectados conforme relatado pelo SpyHunter.

Consulte também Critérios de Avaliação de Ameaças .

| Nível da Ameaça: | 80 % (Alto) |

| Computadores infectados: | 1,007 |

| Visto pela Primeira Vez: | September 14, 2017 |

| Visto pela Última Vez: | June 14, 2025 |

| SO (s) Afetados: | Windows |

O Client Maximus é uma ameaça recentemente descoberta que está sendo usada por trapaceiros brasileiros para enganar os usuários de computador. O aparecimento do Client Maximus na cena brasileira indica que as pessoas responsáveis por esses ataques estão ficando mais sofisticadas e podem ter maiores recursos à sua disposição. Com base no Client Maximus, é claro que os trapaceiros do Brasil agora estão colaborando com outros trapaceiros do mundo e copiando o código de campanhas de ameaças sofisticadas usadas em outras partes do mundo. Isso demonstra uma clara tendência da crescente sofisticação desses ataques.

Índice

Como Funciona a Infecção pelo Malware do Client Maximus

O objetivo principal do Client Maximus é tomar o dinheiro das vítimas. O Client Maximus possui características dos Trojans bancários que visam especificamente os bancos brasileiros. O Client Maximus monitora as atividades on-line da vítima para detectar e interromper as atividades bancárias on-line no navegador de Internet da vítima. O Client Maximus pode então usar táticas de engenharia social, tais como exibir telas falsas no navegador da Web afetado para enganar as vítimas e faze-las entregar as suas credenciais de login e outras informações bancárias importantes.

Métodos de distribuição usados pelo Client Maximus

Parece que a maioria dos ataques do Client Maximus estão sendo realizados com scripts corrompidos do Java, que são entregues aos computadores das vítimas usando vários métodos comuns de entrega de ameaças. Uma vez que o Client Maximus foi instalado no computador da vítima, parece que o Client Maximus seqüestra o DLL para realizar o seu ataque dentro do computador da vítima. Depois de ser instalado (normalmente com a ajuda de técnicas de engenharia social), o computador da vítima ficará sob o controle das pessoas que operam o Client Maximus.

Cuidado com as Táticas de Engenharia Social

O Client Maximus monitorará o navegador de Web da vítima e entrará em ação quando a vítima visitar um site bancário. O Client Maximus monitorará os títulos das janelas do navegador da Web afetado, comparando-os com uma lista de alvos predeterminados. Quando o Client Maximus detecta que a vítima está conectada a um site bancário específico, o Client Maximus se conectará ao seu servidor de Comando e Controle e um RAT (Trojan de Acesso Remoto) será usado para acessar o computador da vítima. O Client Maximus bloqueará o acesso ao navegador da Web das vítimas quando elas digitarem a senha bancária. Então, o navegador da Web das vítimas exibirá telas de engenharia social inacessíveis, projetadas para impedir que a vítima minimize ou feche a janela afetada. Durante este período, a vítima, respondendo às sugestões da engenharia social, fornecerá elementos de autenticação que permitem que os trapaceiros retirem dinheiro da conta bancária da vítima ou realizem outras açōes prejudiciais.

Protegendo o Seu Computador contra Ataques como o Client Maximus

Os bancos on-line brasileiros (bem como a cena bancária on-line russa) tem sido um alvo privilegiado para os criadores de ameaças nos últimos anos. Por isso, os usuários de computador que realizam transações nos bancos brasileiros devem ter cuidado para garantir que estejam protegidos contra o Client Maximus e outros Trojans bancários sofisticados. Existem várias etapas que você pode tomar para garantir que o seu o computador esteja protegido contra a intrusão dessas ameaças. O mais importante é garantir que você esteja usando um programa de segurança confiável. É essencial garantir que todos os seus softwares, não apenas o seu programa de segurança, sejam atualizados constantemente com os últimos patches de segurança e outras atualizações, o que pode ajudar a evitar que os trapaceiros instalem componentes indesejados no seu PC.

Ao escolher um banco on-line, assegure-se de que esse banco tenha uma autenticação em várias etapas, o que pode evitar que um trapaceiro o engane para que você forneça a sua senha bancária. Familiarize-se com os procedimentos de login do seu banco on-line e tome cuidado se ocorrerem alterações durante o processo de login. Janelas ou mensagens inesperadas, especialmente aquelas que solicitam dados de login, devem ser tratadas com suspeita.

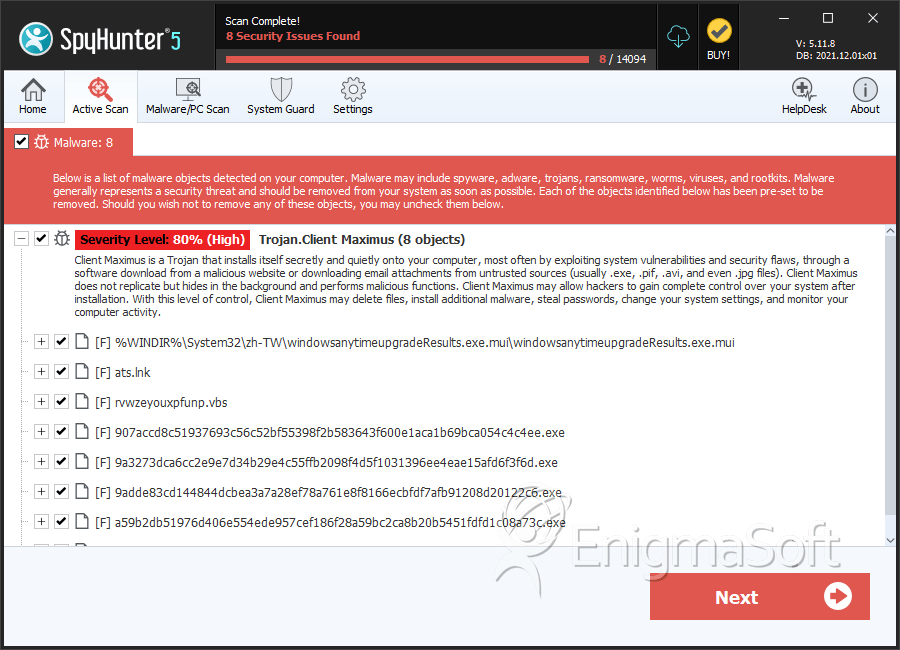

SpyHunter detecta e remove Client Maximus

Detalhes Sobre os Arquivos do Sistema

| # | Nome do arquivo | MD5 |

Detecções

Detecções: O número de casos confirmados e suspeitos de uma determinada ameaça detectada nos computadores infectados conforme relatado pelo SpyHunter.

|

|---|---|---|---|

| 1. | windowsanytimeupgradeResults.exe.mui | 4599f72c52d67559f8acfa441f506a68 | 360 |

| 2. | ats.lnk | 2137f22dd0adbfd76c4358cecd391e27 | 3 |

| 3. | rvwzeyouxpfunp.vbs | bc057ca73bbddb77ae1bd9984dd6022f | 3 |

| 4. | 907accd8c51937693c56c52bf55398f2b583643f600e1aca1b69bca054c4c4ee.exe | e8ebe596b60ca9e1bf59d40a311b408b | 0 |

| 5. | 9a3273dca6cc2e9e7d34b29e4c55ffb2098f4d5f1031396ee4eae15afd6f3f6d.exe | 1f5e5aee1d18a6fc95b14fc1984cbb5a | 0 |

| 6. | 9adde83cd144844dcbea3a7a28ef78a761e8f8166ecbfdf7afb91208d20122c6.exe | 612ea6d5083c5ccbdffadc7fca61fb3e | 0 |

| 7. | a59b2db51976d406e554ede957cef186f28a59bc2ca8b20b5451fdfd1c08a73c.exe | 48bad27fb46713dd82015652fead8230 | 0 |

| 8. | ad0f6f11d7c33052d868883fc5e6d696a36fd794f3d6bec55717f6b96532ebf8.exe | 72c130074e78c3139dd60fe8c5c938e9 | 0 |

| 9. | ad5e436662095ab139dee7f078c602dfb40d276ba8a0ca5f7e8ccf5c11a13cfd.exe | cca9d110e8fdfb36b86383122dd13bc4 | 0 |

| 10. | af0da86ffca86d1af7a541026d4a9b99522e155085a094fc130e945977bc77b6.exe | ff55de62b8f71e855fe20773e53fb574 | 0 |

| 11. | bcbc6f9ed5f19266365727473f1b0481fd217e4a6eea7a054a5ac93003855974.exe | 6e0ac45009d98b50283c545dd9489ae3 | 0 |

| 12. | c1abcdc498852eb94f649948416f380bdc55304d10b7a70d5fc2676d9cb380a0.exe | 17a6941c99a55a31ddeae8c75419f989 | 0 |

| 13. | c1df4a05d0d4884310cda3b143518b4a2ed9bddc1c364b8b23dcd45d4aef26c9.exe | 5a0b2e29adc782971d4b4911933858ab | 0 |

| 14. | c2626a33e0d9cb3ccc89786f25efc4fb32b9ae487c2472d70d4004131c7aa462.exe | c4af95b65d7e32011187a887d624b958 | 0 |

| 15. | c410e2094a8da0a4e03d7655ea4d32abde19eab8be1aea926a26945728173595.exe | f8ba3f4edb493d5f7bb922dfc922fae1 | 0 |

| 16. | c88f27d9dd4701f3a5f3183a6ceb715ac2efd00c6655845c70fc2e599b778a01.lnk | 4e602c03c75ceccd9614b56d2e1b2b00 | 0 |

| 17. | cxofkwsf.vbs | e3f926303147c3697c86f3e807ce19e2 | 0 |

| 18. | d17edb0235024927fbb68d3359e7a8a9da808429ea09edf1262de84793d70ba8.exe | c37c10389755ae942e1929f6cafbe155 | 0 |

| 19. | d65f6db00ed2e098db351f4ed84cc80e145d4356125ec603c811a452b4bf7435.exe | 1d1f6119027a6a215e3c23555737806d | 0 |

| 20. | d6f611587b8344c3db1f0287cb733591233e43fe1bb977af6f365b2f78f5e408.exe | 464a59225303b20edce15118744490af | 0 |

| 21. | db97efe49fddd94ec9ed0dc30be0d768ec29e8816e4588a18f39863db76f4170.exe | b1eac6c15953a896bc4ce7214a153f4b | 0 |

| 22. | Deigo.lnk | d844f0beb02855da6e14a97f61b9008c | 0 |

| 23. | e06c427c8fdf65100ac7341be12ec85bdf13c6ecdc07b92b35a75b1ed5a245c7.exe | 89acea6eb95777b01f94ad7e2aea3245 | 0 |

| 24. | ead4c0e53f575e07b2778c514e5623b247f38d279b40d0fcea3eaaf6d77d94c0.exe | 53840f0b8e52bcd983e89abf6f859b54 | 0 |

| 25. | eb4a0323bf35a844cb587258d9843c261874f84814be547cf3c2f55f9eb6c0c4.exe | dbce7006e0fd2c8e74c70a4845996517 | 0 |

| 26. | f775537ba598985f360ec574a942e2fccd23f6cd541cfec76bd5db08b50e63c2.exe | 74c2e4ba19a2f4e03f02a27aa72ab557 | 0 |

| 27. | f7f1c544ac69ffe8565464fa5fb3145380c75bf5cf8d56ce91287d95ff07e969.exe | 6a033c9c9f4860e4cec71b4d4e66e2f7 | 0 |